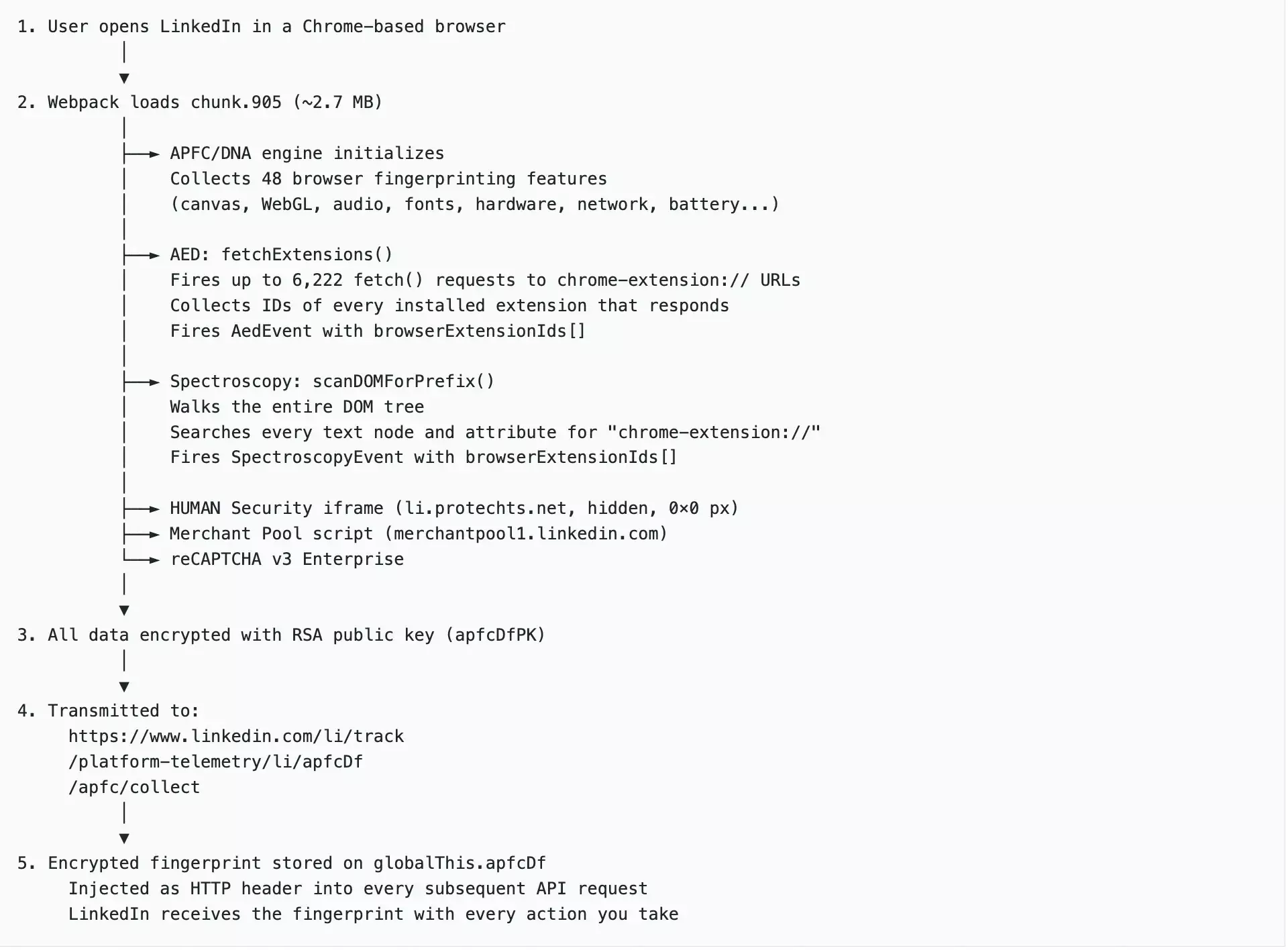

Mỗi khi người dùng mở LinkedIn trên trình duyệt Chrome, một đoạn mã JavaScript ẩn sẽ âm thầm quét qua máy tính để dò tìm các phần mềm được cài đặt. Đáng nói, toàn bộ quá trình này diễn ra không có sự đồng ý của người dùng và hoàn toàn vắng bóng trong chính sách bảo mật của nền tảng.

Sự thật gây sốc này vừa bị phơi bày qua cuộc điều tra mang tên “BrowserGate” của nhóm Fairlinked e.V., hé lộ một trong những vụ bê bối gián điệp doanh nghiệp và rò rỉ dữ liệu lớn nhất lịch sử kỹ thuật số. Theo đó, nền tảng mạng lưới nghề nghiệp tỷ người dùng của Microsoft đã bị 'tóm gọn' hành vi chạy mã ngầm, tự động tổng hợp, mã hóa và tuồn toàn bộ danh sách extension quét được về máy chủ của hãng cũng như các bên thứ ba."

Thủ đoạn tinh vi của đoạn mã ẩn

Cơ chế hoạt động của đoạn mã này đạt độ chính xác cao về mặt kỹ thuật và được thiết kế để hoàn toàn tàng hình trước mắt người dùng. Cụ thể, mỗi khi tải trang LinkedIn, một tập lệnh lấy dấu vân tay trình duyệt (fingerprinting script) sẽ âm thầm được thực thi. Tập lệnh này rà quét các mã định danh của tiện ích mở rộng bằng cách gửi yêu cầu truy cập vào những tệp tin mà các tiện ích này thường để lộ. Nếu tệp tin phản hồi, hệ thống lập tức ghi nhận tiện ích đó đang tồn tại trên máy, và ngược lại. Toàn bộ quá trình bòn rút thông tin này chỉ diễn ra trong chớp mắt khiến người dùng không mảy may nghi ngờ.

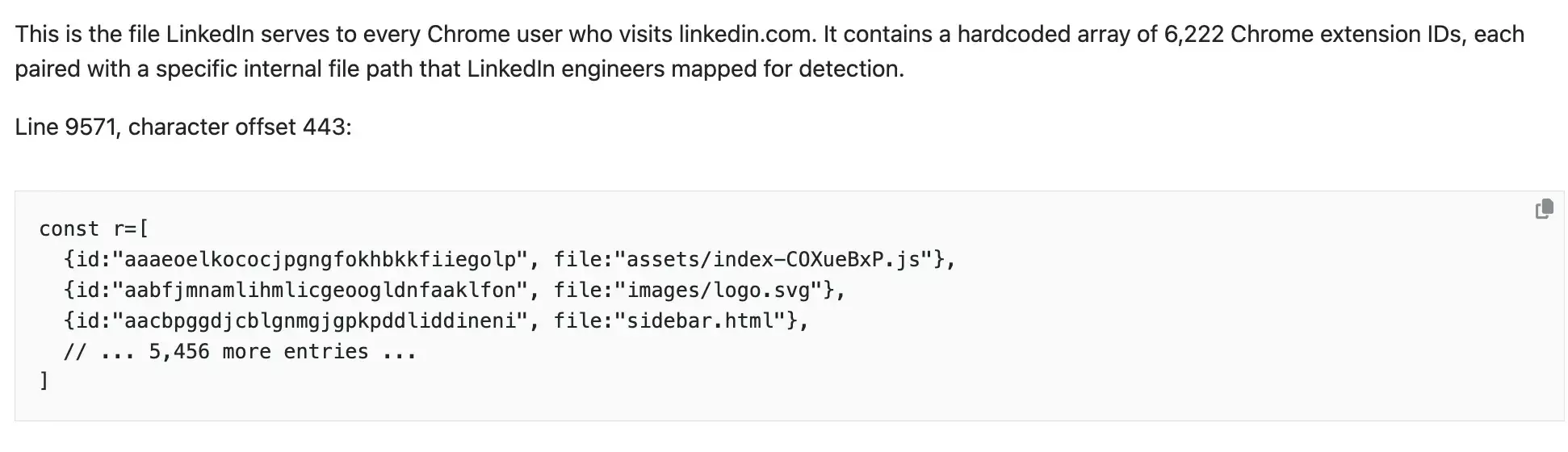

Đáng nói, gói JavaScript của LinkedIn chứa dữ liệu nhận diện của hơn 6.167 tiện ích mở rộng khác nhau. Tuy nhiên, hoạt động càn quét này hiện chỉ nhắm mục tiêu vào các trình duyệt sử dụng lõi Chromium (như Chrome, Edge, Brave, Opera và Arc) thông qua việc kích hoạt hàm kiểm tra tích hợp isUserAgentChrome(). Tính đến thời điểm hiện tại, người dùng Firefox và Safari vẫn chưa bị ảnh hưởng.

Mức độ nguy hiểm của hành vi theo dõi này nằm ở tính liên kết dữ liệu. Do tài khoản LinkedIn được gắn liền với tên thật, nơi làm việc và chức danh của người dùng, nên mỗi tiện ích bị phát hiện sẽ ngay lập tức được lập hồ sơ gắn với một cá nhân cụ thể.

Nghiêm trọng hơn, nhờ nắm rõ thông tin nhân sự, LinkedIn có thể dễ dàng chắp nối các mảnh ghép cá nhân này để nhào nặn thành những bản báo cáo tình báo doanh nghiệp chi tiết. Từ đó, nền tảng này có thể nắm được công cụ phần mềm mà một tổ chức đang vận hành, mà không cần đến sự đồng thuận của doanh nghiệp.

Những dữ liệu nhạy cảm nào đang bị thu thập?

Phạm vi thông tin mà LinkedIn có thể khai thác từ các tiện ích này vượt xa những khuôn khổ phần mềm thông thường. Báo cáo từ BrowserGate chỉ ra rằng trong số hơn 6.222 tiện ích bị theo dõi, có rất nhiều danh mục tiềm ẩn rủi ro cao. Điển hình là việc thu thập dữ liệu từ 509 công cụ tìm kiếm việc làm, bao gồm các tiện ích của Indeed, Glassdoor hay Monster. Hành vi này đã gián tiếp lật tẩy những nhân viên đang âm thầm rải hồ sơ, trớ trêu thay, lại bị bóc trần ngay trên chính nền tảng mà sếp hiện tại của họ hoàn toàn có thể túc trực theo dõi.

Mức độ xâm phạm ngày càng nghiêm trọng khi đoạn mã này còn dò tìm các chỉ báo về niềm tin tôn giáo thông qua các tiện ích dành cho cộng đồng Hồi giáo và các tín ngưỡng khác, đồng thời phơi bày quan điểm chính trị qua các công cụ lọc tin tức hay kiểm chứng sự thật. Thậm chí, các công cụ hỗ trợ người khuyết tật và người mắc hội chứng đa dạng thần kinh, như ứng dụng quản lý rối loạn tăng động giảm chú ý (ADHD), phần mềm hỗ trợ người tự kỷ hay trình đọc màn hình cũng lọt vào tầm ngắm. Bên cạnh đó, LinkedIn còn tận dụng chiêu bài này để lập bản đồ khách hàng của hơn 200 đối thủ cạnh tranh trực tiếp, bao gồm Apollo, Lusha, ZoomInfo hay Hunter.io, qua đó xác định xem công ty nào đang sử dụng nền tảng tình báo bán hàng của phe đối thủ.

Dưới góc độ pháp lý, theo Quy định chung về bảo vệ dữ liệu (GDPR) của Liên minh châu Âu, các thông tin hé lộ về tôn giáo, quan điểm chính trị và tình trạng sức khỏe được liệt vào nhóm loại dữ liệu đặc biệt. Đây là những thông tin bị nghiêm cấm xử lý nếu không có sự đồng ý rõ ràng của chủ thể, chứ không đơn thuần chỉ là bị kiểm soát. Rõ ràng, LinkedIn không hề xin phép, không thông báo và hoàn toàn không có cơ sở pháp lý nào để thu thập những dữ liệu nhạy cảm này.

Đáng lo ngại hơn, mạng lưới giám sát này không chỉ giới hạn trong các máy chủ của LinkedIn. Nhóm nghiên cứu BrowserGate đã phát hiện một trình theo dõi tàng hình được tải từ HUMAN Security (trước đây là PerimeterX). Đây là một điểm ảnh vô hình (zero-pixel) giấu kín có khả năng cài cắm cookie mà người dùng không hề hay biết.

Cùng lúc đó, một tập lệnh theo dõi dấu vết độc lập được kích hoạt trực tiếp từ chính máy chủ LinkedIn, kết hợp với tập lệnh thứ ba từ Google âm thầm thực thi mỗi khi trang web được tải. Đáng nói, toàn bộ quá trình này đều được mã hóa và bưng bít hoàn toàn.

Dù công nghệ của HUMAN Security được tích hợp trên hàng trăm trang web lớn với vỏ bọc là để phân biệt người dùng thật và bot, nhưng phía BrowserGate khẳng định luồng dữ liệu này thực chất được tuồn về các máy chủ bên thứ ba nhằm xây dựng hồ sơ thiết bị chi tiết của từng khách truy cập.

Cuộc điều tra cũng cáo buộc mạng lưới nghề nghiệp này đang lợi dụng khả năng quét ngầm để chèn ép đối thủ. Thực tế, LinkedIn từng gửi lời đe dọa pháp lý đến những người sử dụng công cụ của bên thứ ba, dựa trên chính nguồn dữ liệu thu thập lén lút này để xác định và nhắm mục tiêu vào họ.

Cùng lúc đó, quy mô giám sát cũng bị phình to một cách chóng mặt. Danh sách quét đã tăng vọt 1.252%, từ khoảng 461 sản phẩm vào năm 2024 lên tới hơn 6.000 vào tháng 2/2026. Hành động này được cho là nhắm thẳng vào các công cụ mà Đạo luật Thị trường kỹ thuật số (DMA) của châu Âu ra đời nhằm mục đích bảo vệ.

Tổ chức Fairlinked e.V. khẳng định hành vi này là trái pháp luật và có dấu hiệu phạm tội tại mọi khu vực pháp lý mà họ đã xem xét. Việc mờ ám thu thập, lén lút truyền dữ liệu cho bên thứ ba và có dấu hiệu qua mặt cơ quan quản lý đặt LinkedIn trước nguy cơ đối mặt với các hình phạt nghiêm khắc theo quy định của GDPR, Chỉ thị ePrivacy và cả đạo luật DMA.

Với tổng cộng khoảng 405 triệu người dùng đang sử dụng các tiện ích nằm trong danh sách đen bị quét, vụ BrowserGate nghiễm nhiên trở thành một trong những chiến dịch thu thập dữ liệu ngầm lớn nhất lịch sử Internet thương mại.

Hiện tại, các cơ quan quản lý trên khắp Liên minh châu Âu đã nhận được báo cáo và các thủ tục pháp lý đang được khẩn trương chuẩn bị. Tuy nhiên, trong lúc chờ đợi sự can thiệp của pháp luật, mỗi người dùng lướt LinkedIn qua trình duyệt Chromium vẫn đang tiếp tục trở thành nạn nhân của chiến dịch quét dữ liệu thầm lặng diễn ra mỗi ngày.

Người dùng cần làm gì để tự bảo vệ mình?

Trước những lo ngại về nguy cơ rò rỉ dữ liệu, người dùng có thể áp dụng ngay một số biện pháp để tự bảo vệ. Phương án đơn giản nhất là chuyển sang sử dụng trình duyệt Firefox hoặc Safari khi truy cập LinkedIn. Nguyên nhân là do phương pháp dò tìm hiện tại chỉ khai thác cấu trúc tiện ích mở rộng của Chrome, trong khi thiết kế của Firefox có khả năng vô hiệu hóa cơ chế này.

Bên cạnh đó, người dùng cũng có thể tạo một hồ sơ Chrome hoàn toàn trống, không cài đặt bất kỳ tiện ích mở rộng nào và chỉ dùng riêng cho việc lướt LinkedIn. Thao tác này sẽ cắt đứt hoàn toàn chuỗi theo dõi của nền tảng. Một giải pháp công nghệ khác là sử dụng trình duyệt Brave và bật tính năng chống theo dõi dấu vết (fingerprinting protection) để chặn đứng cơ chế dò tìm.

Cuối cùng, để chủ động kiểm soát tình hình, mỗi người nên tự rà soát lại các tiện ích đã cài đặt trên thiết bị bằng cách đối chiếu với cơ sở dữ liệu công khai của BrowserGate, từ đó xác định chính xác xem công cụ mình đang dùng có lọt vào tầm ngắm bị theo dõi hay không.

Theo Cybersecurity News

https://cybersecuritynews.com/linkedin-code-collects-data/